मैं यह निर्धारित करने की कोशिश कर रहा हूं कि एक विशिष्ट टीसीपी पोर्ट का उपयोग करके बाहरी होस्ट से कनेक्टिविटी कहाँ अवरुद्ध की जा रही है। विंडोज के लिए ट्रेसरूट केवल ICMP का उपयोग करता है, और टेलनेट केवल मुझे बताएगा कि बंदरगाह है अवरुद्ध और नहीं, जहां। क्या किसी को पता है कि इसे प्राप्त करने वाले ट्रेसरआउट के समान विंडोज उपयोगिता होगी?

Windows के लिए traceroute TCP बराबर [बंद]

जवाबों:

आप विकल्प के nmap 5.0साथ उपयोग कर सकते हैं --traceroute। आपको मुफ्त में एक पोर्टस्कैनन भी मिलेगा :)।

यदि आप किसी विशिष्ट पोर्ट का परीक्षण करना चाहते हैं, तो आप -p portविकल्प का उपयोग कर सकते हैं । (आपको पी-एन विकल्प का भी उपयोग करना चाहिए ताकि नैंप नियमित आईसीएमपी जांच करने की कोशिश न करें)। यह एक उदाहरण है:

$ sudo nmap -Pn --traceroute -p 8000 destination.com

PORT STATE SERVICE

8000/tcp open http-alt

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 0.30 origin.com (192.168.100.1)

2 0.26 10.3.0.4

3 0.42 10.1.1.253

4 1.00 gateway1.com (33.33.33.33)

5 2.18 gateway2.com (66.66.66.66)

6 ...

7 1.96 gateway3.com (99.99.99.99)

8 ...

9 8.28 destination.com (111.111.111.111)

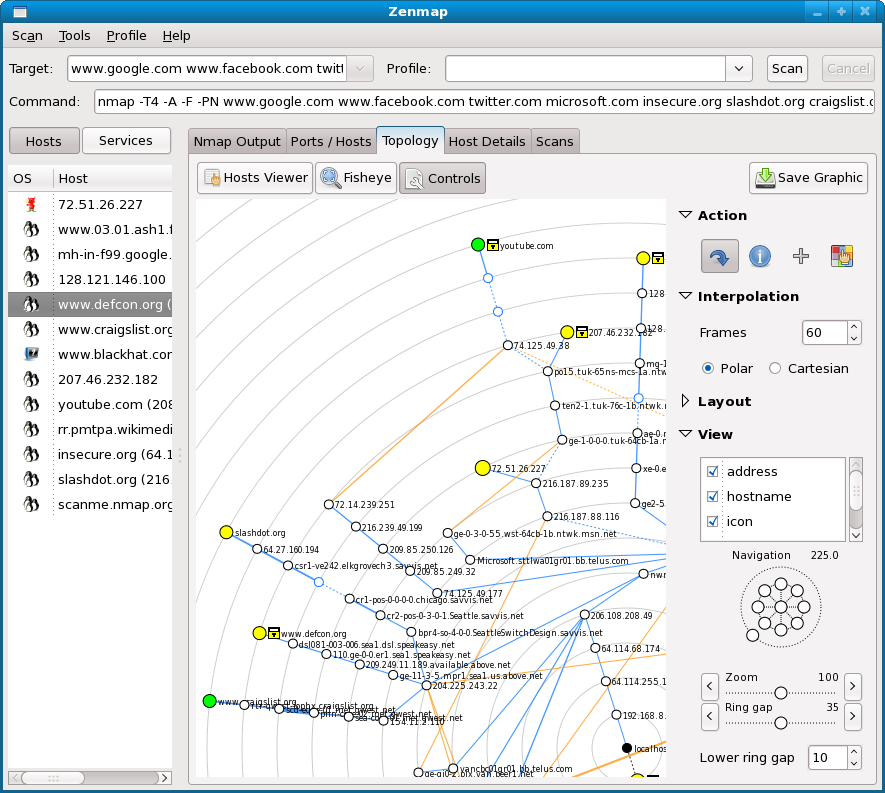

यदि आप एक ग्राफिकल टूल में रुचि रखते हैं, तो आप ज़ेनमैप का उपयोग कर सकते हैं , जो ट्रेसरआउट आउटपुट के आधार पर टोपोलॉजी मानचित्र भी प्रदर्शित करता है।

स्केपी में इस स्काइप ट्यूटोरियल में वर्णित tcp ट्रेस रूट फ़ंक्शन है । विंडोज पर स्केपी स्थापित की जा सकती है, यहां निर्देश दिए गए हैं । मैं सकारात्मक नहीं हूं कि उसका कार्य विंडोज संस्करण में उपलब्ध है, लेकिन यह हो सकता है।

यह अजगर को जानने में मदद करेगा, या ओओ (ऑब्जेक्ट ओरिएंटेड) प्रोग्रामिंग के कम से कम कुछ ज्ञान होगा, लेकिन आपको मेरे द्वारा जुड़े ट्यूटोरियल का पालन करने के लिए इसकी आवश्यकता नहीं है। स्केपी ने यह भी माना कि आपको मेरे विचार से OSI मॉडल की बुनियादी समझ है।

मुझे यकीन नहीं है कि अगर गैर-मानक टीटीएल के लिए विंडोज की अनदेखी के कारण nmap --traceroute विंडोज पर ठीक से काम करेगा। मुझे बस एक विषम-आकार के दो-हॉप का रास्ता मिलता है, जो लगभग 10-20 हॉप्स दूर है:

c:\Program Files (x86)\Nmap>nmap -Pn --traceroute -p 443 66.98.200.8

Starting Nmap 6.01 ( http://nmap.org ) at 2012-08-27 18:52 GMT Daylight Time

Nmap scan report for live.sagepay.com (195.170.169.9)

Host is up (0.21s latency).

PORT STATE SERVICE

443/tcp open https

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 31.00 ms 192.168.192.2

2 62.00 ms 66.98.200.8

अगर मुझे पहले से उल्लेख नहीं किया गया है, तो मैं वापस आऊंगा।

आप गूगलिंग के कई लिंक पा सकते हैं।

ट्रेसरआउट पर एक लिनक्स कार्यान्वयन टीसीपी प्रोटोकॉल का उपयोग करने में सक्षम है और कई विकृतियों पर पुराने कार्यान्वयन को प्रतिस्थापित कर रहा है। -Tउन प्रणालियों पर ध्वज का उपयोग करें ।

मैक पर -P TCPकाम करता है।

ऐतिहासिक रूप से कई तदर्थ उपकरण विकसित किए गए थे; अन्य संदर्भों के बीच एक सरल अजगर स्क्रिप्ट है जिसका उपयोग पोर्ट एक को जांचने के लिए निर्दिष्ट करने के लिए भी किया जा सकता है: tcptraceroute.py जबकि सबसे लोकप्रिय में से एक माइकल टोरेन द्वारा tcptraceroute है।

मुझे खिड़कियों के लिए किसी भी ट्रेसरूट टूल के बारे में पता नहीं है जो आपको पोर्ट को परिभाषित करने देता है। आईसीएमपी प्रोटोकॉल इस प्रकार के मार्ग निदान के लिए डिज़ाइन किया गया है; अन्य प्रोटोकॉल नहीं हैं। यह संभावना है कि, यदि मेजबान स्वयं ही यदि कनेक्शन से इनकार नहीं कर रहा है, तो मार्ग के साथ कहीं एक फ़ायरवॉल है जो बस स्रोत को किसी अन्य जानकारी को वापस किए बिना पैकेट को गिरा देता है, इस स्थिति में कोई भी उपयोगिता आपकी स्थिति के लिए काम नहीं करेगी।

आप ऊपर फायरिंग की कोशिश कर सकते Wireshark , और फिर लक्ष्य प्रणाली के लिए अपने वांछित बंदरगाह पर telnetting। आप हो सकता है (लेकिन शायद नहीं होगा) एक प्राप्त TCP_RESETया DEST_UNREACHजो कुछ भी फ़ायरवॉल ब्लॉक कर रहा है संचार से या कुछ और वापस, लेकिन यह संभावना नहीं है। अंततः, आपको उन नेटवर्क के लोगों से बात करने की ज़रूरत है जो मार्ग का पता लगा सकते हैं और रास्ते में फ़ायरवॉल के नियमों को देख सकते हैं।

सौभाग्य।

UNIX पसंदीदा LFT में विंडोज विकल्प के एक जोड़े हैं ।

दुर्भाग्य से न तो उन है कि वसंत के लिए मन स्वतंत्र हैं। लेकिन वे बहुत अच्छे हैं।

दुर्भाग्य से, अगर आप WinXP SP2 ~ का उपयोग कर रहे हैं, तो आपको किसी भी टीसीपी ट्रैसरआउट करने में परेशानी हो सकती है। यह कच्चे सॉकेट समर्थन को हटाने के कारण है।

NETSCAN का प्रयास करें http://www.softperfect.com/products/networkscanner यह अधिक है कि सिर्फ एक डिवाइस को स्कैन करें, आप इसे आईपी पते और बंदरगाहों की एक श्रृंखला की जांच करने के लिए प्राप्त कर सकते हैं और यह मुफ़्त है।

nmapयह वास्तव में एक ICMP ट्रेसरआउट करता है। इसके अलावा अजीब है, आप पोर्ट 8000 को निर्दिष्ट करते हैं, लेकिनnmapवास्तविक ट्रेसरआउट के लिए पोर्ट 443 का उपयोग कर रहे हैं। क्यूं कर?